![Alerte Vulnérabilité Informatique] Vulnérabilité impactant des produits de type VPN (sonicwall) - Assistance aux victimes de cybermalveillance Alerte Vulnérabilité Informatique] Vulnérabilité impactant des produits de type VPN (sonicwall) - Assistance aux victimes de cybermalveillance](https://www.cybermalveillance.gouv.fr/medias/2022/03/anssi-logo.jpg)

Alerte Vulnérabilité Informatique] Vulnérabilité impactant des produits de type VPN (sonicwall) - Assistance aux victimes de cybermalveillance

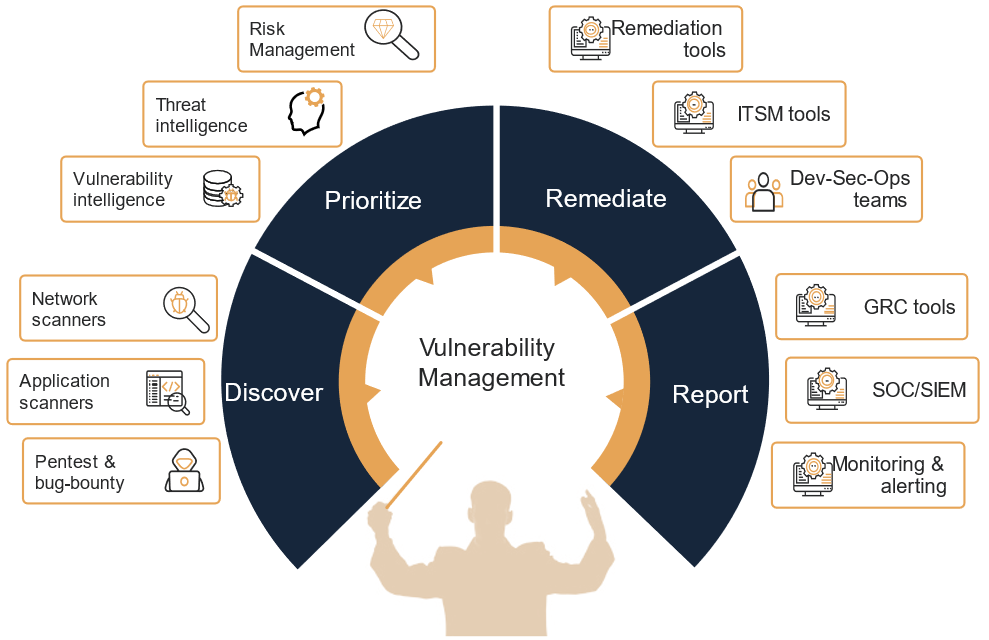

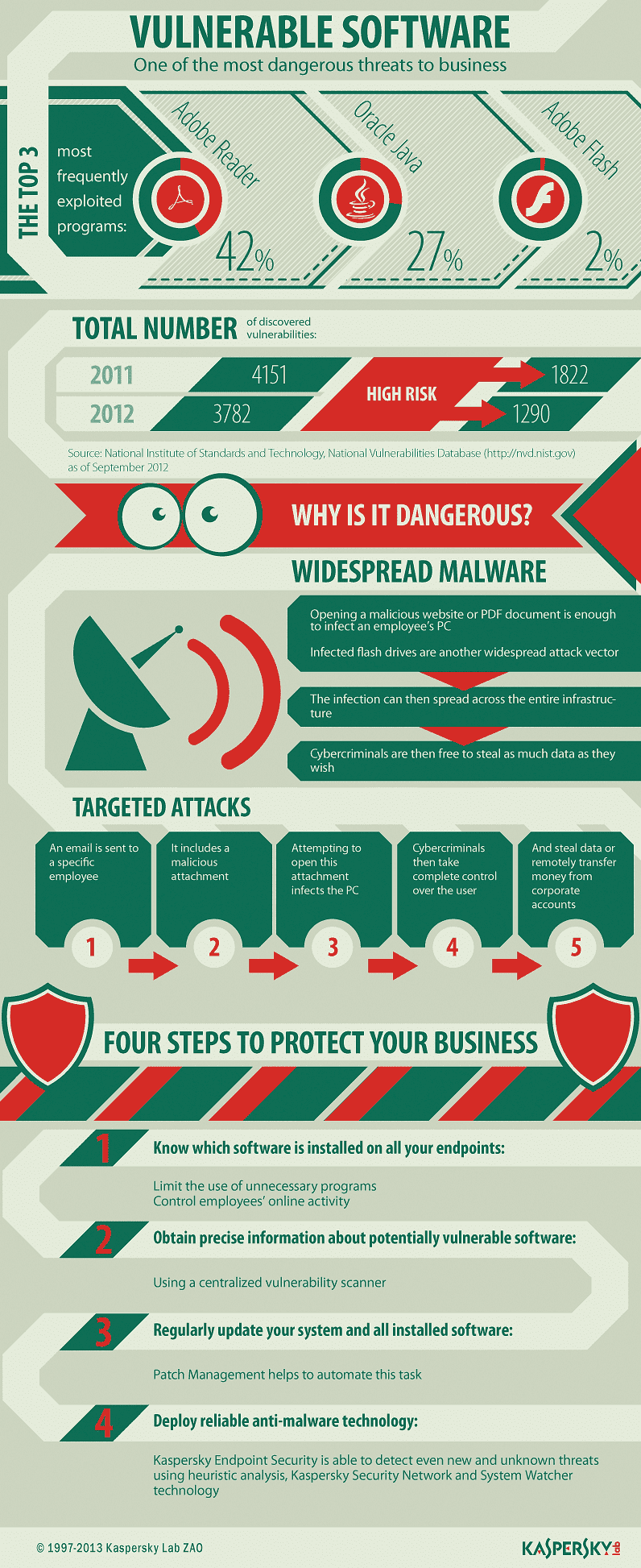

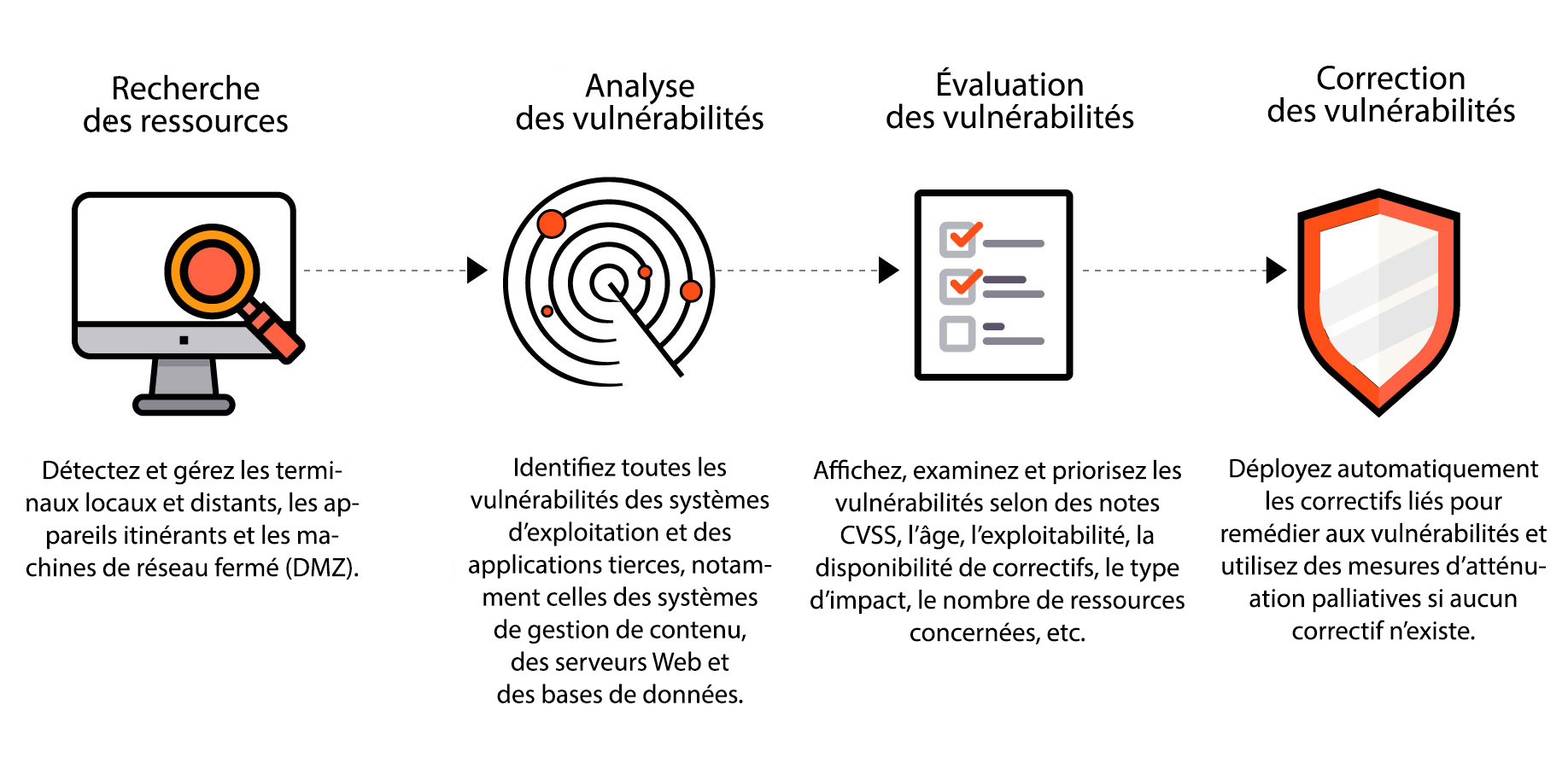

Analyse des vulnérabilités | Outil d'analyse des vulnérabilités - ManageEngine Vulnerability Manager Plus